作者:Lisa & Aro

在當今互聯網環境中,惡意軟件、病毒、釣魚攻擊等威脅層出不窮,安裝殺毒軟件(如 AVG、Bitdefender、Kaspersky、Malwarebytes 等國際知名產品)可以幫助用戶防范惡意程序,提高系統安全性。然而,殺毒軟件的作用在于提供基本的安全防護,它只能減少風險,并不能保證絕對的安全。對抗是一個動態過程,安裝殺毒軟件只是提升安全性的第一步。同時,殺毒軟件本身也可能出現誤報的情況,帶來額外的風險。

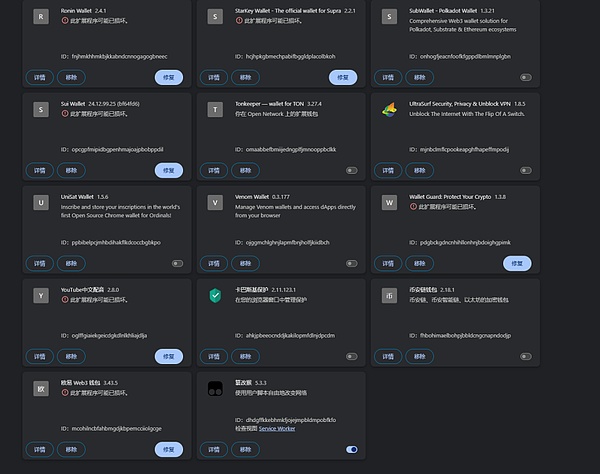

近期,有用戶反饋,在使用殺毒軟件后,部分瀏覽器擴展程序(特別是加密貨幣錢包擴展)被誤報為惡意軟件,導致擴展的 JavaScript 文件被隔離或刪除,最終擴展錢包損壞,無法正常使用。

對于 Web3 用戶而言,這種情況尤為嚴重,因為加密錢包擴展通常存儲著私鑰,如果處理不當,可能會導致錢包數據丟失,甚至無法找回資產。因此,了解如何正確恢復被誤報隔離的擴展數據至關重要。

如果發現殺毒軟件誤報導致瀏覽器擴展受損,建議按以下步驟進行恢復:

1. 從隔離區恢復文件,切勿卸載擴展

如果發現某個軟件或擴展無法運行,第一時間檢查殺毒軟件的“隔離區”(Quarantine) 或“歷史記錄”(History),尋找被誤報的文件,切勿刪除隔離文件。

如果文件仍在隔離區,選擇“恢復”(Restore),并將該文件或擴展程序加入信任列表,以防止再次誤報。

如果文件已被刪除,請查看是否有自動備份或使用數據恢復工具進行找回。

切記:不要卸載擴展程序!即使擴展已經損壞,本地仍可能存有加密私鑰相關文件,仍然有恢復的可能性。

2. 備份并查找本地擴展數據

擴展的數據通常存儲在本地磁盤,即使擴展無法打開,仍然可以找到相關數據進行恢復(擴展 ID 以 MetaMask 為例:nkbihfbeogaeaoehlefnkodbefgpgknn):

Windows 路徑參考:C:\Users\USER_NAME\AppData\Local\Google\Chrome\User Data\Default\Local Extension Settings\nkbihfbeogaeaoehlefnkodbefgpgknn

Mac 路徑參考:~/Library/Application Support/Google/Chrome/Default/Local Extension Settings/nkbihfbeogaeaoehlefnkodbefgpgknn

需要注意的是,如果 Chrome 采用了多個賬號配置,路徑中的 Default 可能變成 Profile 1/Profile 2,需要檢查具體的 Profile 目錄,根據實際情況調整路徑。建議第一時間備份目標擴展的完整目錄,以便在發生問題時進行恢復。

3. 粗暴恢復方法:覆蓋本地擴展目錄

如果誤報導致擴展損壞,最直接的方法是在新電腦或新瀏覽器環境下,將備份的擴展數據直接覆蓋到本地路徑對應的擴展目錄,然后重新打開擴展程序。

4. 高級恢復方法:手動解密私鑰數據

如果擴展仍然無法打開或數據缺失,可以嘗試更高級的恢復方式,即手動解密私鑰數據來恢復。以 MetaMask 為例:

在電腦本地搜索 MetaMask 擴展 ID,找到如下目錄:C:\Users\[User]\AppData\Local\Google\Chrome\User Data\Default\Local Extension Settings\nkbihfbeogaeaoehlefnkodbefgpgknn

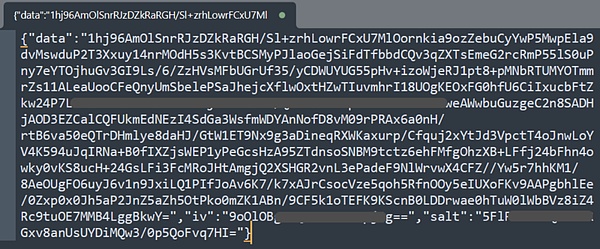

該目錄下可能包含 ldb/log 文件,這些文件存儲了加密后的私鑰數據。可以使用 MetaMask 官方的 Vault 解密工具 (https://metamask.github.io/vault-decryptor/) 解密。

解密步驟:打開 MetaMask Vault 解密工具 -> 復制 ldb/log 文件中的加密內容 -> 使用擴展原本的密碼進行解密 -> 獲取私鑰后,重新導入錢包。

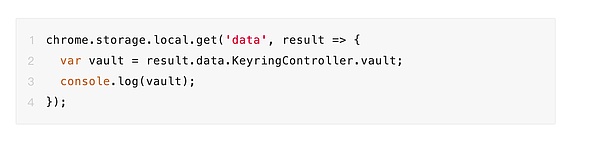

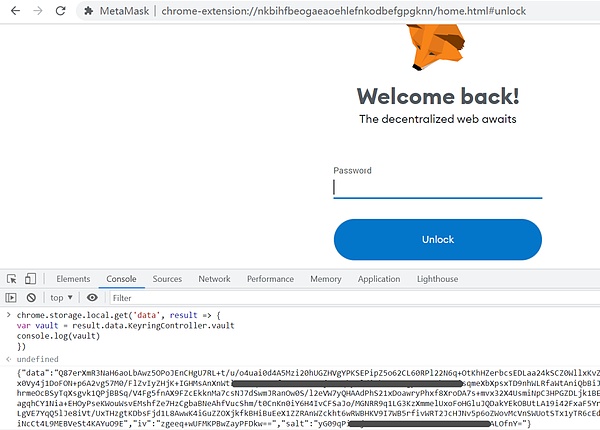

如果 MetaMask 擴展仍能打開某些頁面(如 chrome-extension://nkbihfbeogaeaoehlefnkodbefgpgknn/home.html),可以嘗試運行以下代碼獲取加密私鑰數據:

然后,將 vault 數據復制到 MetaMask Vault 解密工具進行解密。

5. 編寫自定義恢復工具

如果上述方法無法恢復錢包數據,用戶可以自行編寫腳本,從本地數據庫文件中提取擴展存儲的數據,再進行解密。此處以 PhantomKeyRetriever 為模版,編寫不同錢包恢復工具的底層原理與實現如下:

錢包插件通常將敏感數據存儲在本地系統的數據庫或文件中。瀏覽器擴展錢包(如 Phantom、MetaMask 等)利用瀏覽器提供的存儲 API,將加密后的數據保存在瀏覽器的本地存儲區域,通常是 LevelDB 或 IndexedDB 等數據庫系統中。無論錢包類型如何,一個關鍵原則是數據始終以加密形式存儲,確保即使數據被復制,沒有正確的密碼也無法訪問。

大多數加密錢包采用多層加密架構以增強安全性。首先,用戶的主密碼用于加密一個中間密鑰(通常稱為"加密密鑰"或"解密密鑰")。然后,這個中間密鑰用于加密實際的私鑰或助記詞。這種設計使得即使錢包應用的代碼被篡改,攻擊者也需要知道用戶密碼才能獲取私鑰。這種多層設計還允許錢包應用在用戶登錄后只解密中間密鑰,而不必每次操作都重新輸入主密碼。

編寫錢包恢復工具的流程通常包括:

定位并提取加密數據(從 LevelDB/IndexedDB 讀取數據)。

分析數據結構,識別加密的私鑰/助記詞。

要求用戶輸入錢包密碼,通過 KDF(如 PBKDF2 或 Scrypt)計算解密密鑰。

解密中間密鑰,然后解密私鑰/助記詞。

這個過程需要精確了解錢包的加密方案和數據存儲格式,這通常需要通過逆向工程或分析錢包的開源代碼獲得。

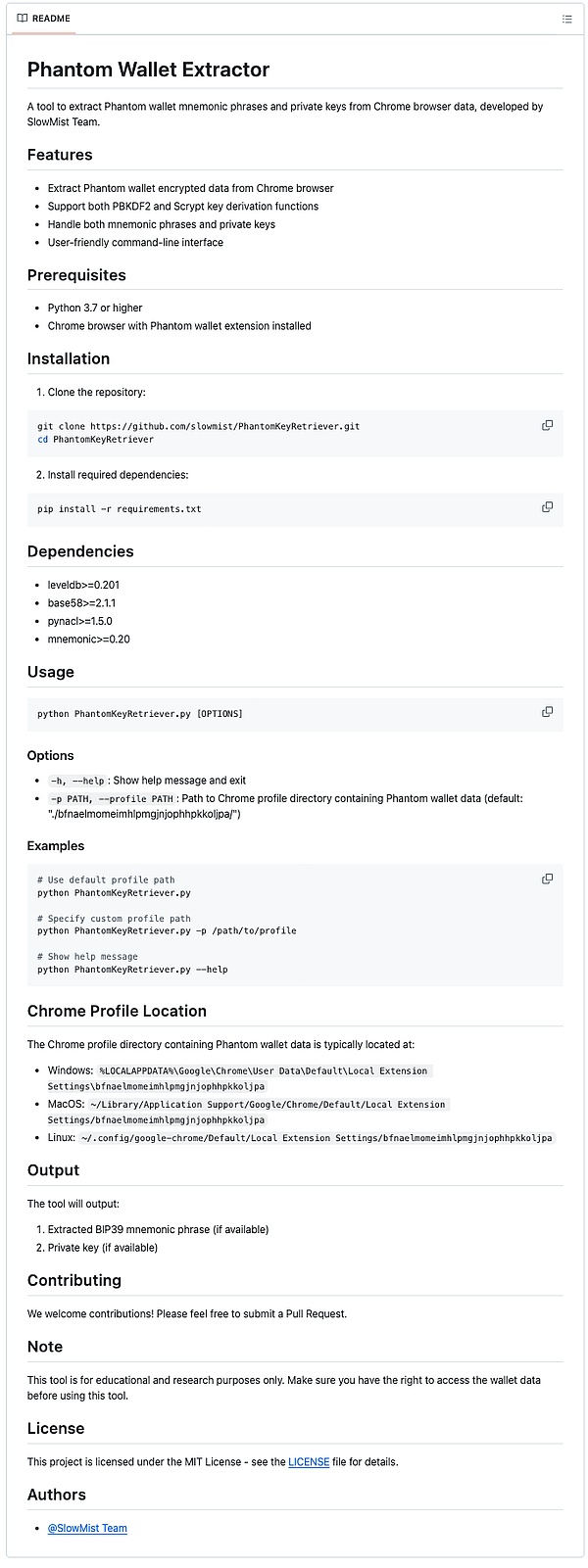

以 PhantomKeyRetriever 工具來說,這是一款專門設計用于從 Chrome 瀏覽器數據中提取 Phantom 錢包助記詞或私鑰的腳本,慢霧(SlowMist) 目前已將此工具在?GitHub 開源 (https://github.com/slowmist/PhantomKeyRetriever),其核心原理如下:

讀取 Chrome LevelDB 數據庫,復制相關數據到臨時目錄。

遍歷數據庫,尋找 Phantom 錢包存儲的加密密鑰和錢包種子信息。

用戶輸入 Phantom 密碼,腳本利用 PBKDF2/Scrypt 計算解密密鑰。

解密錢包保險庫數據,提取 BIP39 助記詞 或 Base58 私鑰。

在這個雙層解密過程中,腳本支持 PBKDF2 和 Scrypt 兩種密鑰派生函數,并使用 NaCl 庫的SecretBox 進行安全解密。最終,根據解密后數據的類型,腳本會生成 BIP39 標準的助記詞或提取 Base58 編碼的私鑰。

需要注意的是,其他支持擴展錢包的瀏覽器(比如 Edge、Firefox)也是類似的原理,此處不再贅述。

為了降低誤報風險,用戶可以采取以下措施:

定期備份重要文件和瀏覽器擴展數據,以便在誤報發生時可以快速恢復。

在殺毒軟件中手動添加信任規則,對于重要軟件或擴展(如 MetaMask),可以手動將其加入信任列表,以防止誤報。

使用官方渠道下載軟件,避免安裝非官方或修改版的應用程序,以減少被殺毒軟件標記為潛在風險的可能性。

對抗永遠是動態變化的,安全策略也需要不斷調整。安裝殺毒軟件固然重要,但最終,用戶才是自己資產的最后一道防線,遇到誤報時,用戶應冷靜處理,避免直接刪除關鍵文件,并采用適當的恢復手段。只有掌握正確的安全知識,才能真正保障自己的數據安全。